Evil QR | Hijacking Sessions via QR Codes – التصيد بطريقة ذكية

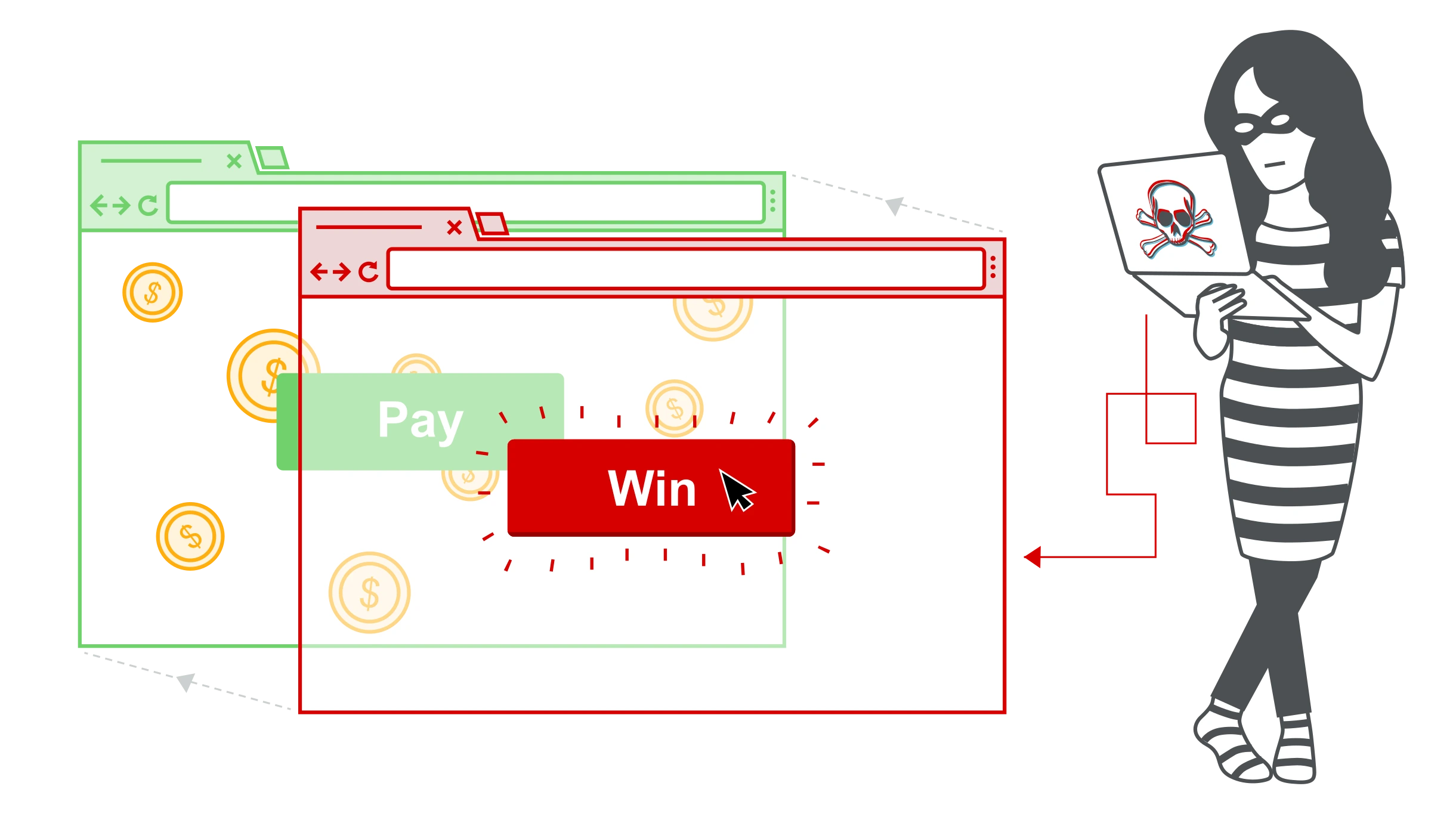

المقدمة مع انتشار ميزة تسجيل الدخول عبر رمز QR في كثير من تطبيقات التواصل مثل Discord، Telegram، وWhatsApp، ظهرت طرق جديدة للهجمات تستغل هذه التقنية، من أبرزها: Evil QR.هذي الأداة تعتمد على فكرة "الهندسة...